openssh加密远程管理 OpenSSH简介 OpenSSH是SSH(Secure Shell)协议的开源实现,主要用于安全地远程登录到计算机系统。它提供了一种加密的方式来进行远程命令行登录、执行命令以及管理文件传输等操作,从而确保了数据在传输过程中的安全性。OpenSSH支持多种认证方式,包括密码认证和公钥认证,并且默认情况下使用强加密算法来保护通信的安全性。传统的网络服务程序,如 FTP、POP 和 Telnet 其本质上都是不安全的,因为它们在默认状态下网络上用明文传送数据。而 SSH 更为可靠,专为远程登录会话和其他网络服务提供安全性的协议,透过 SSH 可以对所有传输的数据进行加密。

ssh的主要功能

加密的远程管理

加密的远程文件传输 scp。scp 默认连接的端口是 22 端口,如果 ssh 不是使用标准的 22 端口则使用-P(P 大写)指定 。

端口映射

openssh的安装 本次案例使用的centos7操作系统进行示例

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 [root@test ~]# cat /etc/os-release"CentOS Linux" "7 (Core)" "centos" "rhel fedora" "7" "CentOS Linux 7 (Core)" "0;31" "cpe:/o:centos:centos:7" "https://www.centos.org/" "https://bugs.centos.org/" "CentOS-7" "7" "centos" "7"

OpenSSH 的安装方式因操作系统和环境不同而有所差异,主要安装方式有两种:

通过系统包管理器安装(最推荐、本次示例使用)

从源代码编译安装(适用于需要特定版本、定制功能或系统无包管理器的场景(如嵌入式系统、安全加固环境))

正常情况下,在安装centos系统的时候,系统都会默认安装openssh,可以使用如下命令进行查看是否安装

1 2 3 4 [root@test ~]# rpm -qa | grep openssh

使用rpm -qa | grep openssh 命令,如果在输出结果中看到,openssh-clients和openssh-server的软件包,那么说明该系统已经安装了openssh,只需要启用即可。

1 yum -y install openssh.x86_64 openssh-server-7.4p1-16.el7.x86_64 openssh-7.4p1-16.el7.x86_64

openssh-clients-7.4p1-16.el7.x86_64 提供 SSH 客户端工具(用于连接远程主机)

openssh-7.4p1-16.el7.x86_64 OpenSSH 的核心基础库和通用文件

openssh-server-7.4p1-16.el7.x86_64 提供 SSH 服务端(允许别人连接本机)

完成了openssh的安装,接下来只需要启动openss即可,如果该软件包之前已经默认安装了的,那么该服务也是默认开机自启动的

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 启动opensshtest ~]# systemctl start sshdtest ~]# systemctl status sshdtest ~]# ss -luntp | grep 22users :(("sshd",pid=1037 ,fd=3 ))

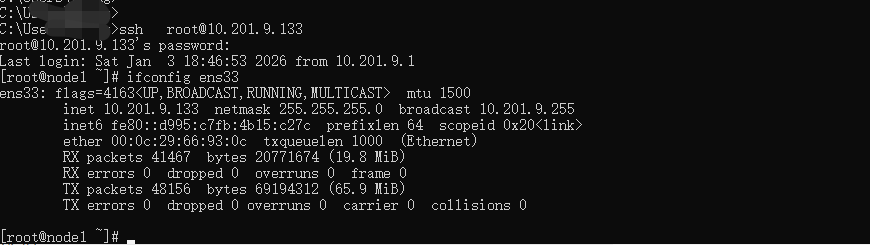

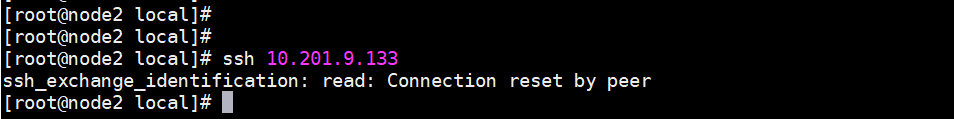

ssh加密的远程管理 使用ssh可以更好的便于远程管理服务器,通过网络即可实现,在同一网络内任何地方都能登录到服务器内部对服务器进行管理。远程管理命令格式为:ssh username@ipssh 用户名@IP地址 的方式,我登录到了10.201.9.133这台服务器中,并且可以执行相关命令进行管理

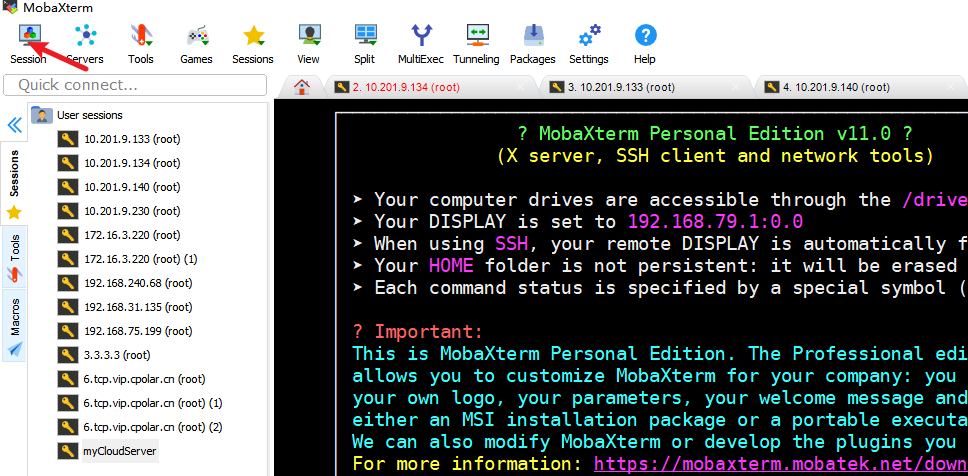

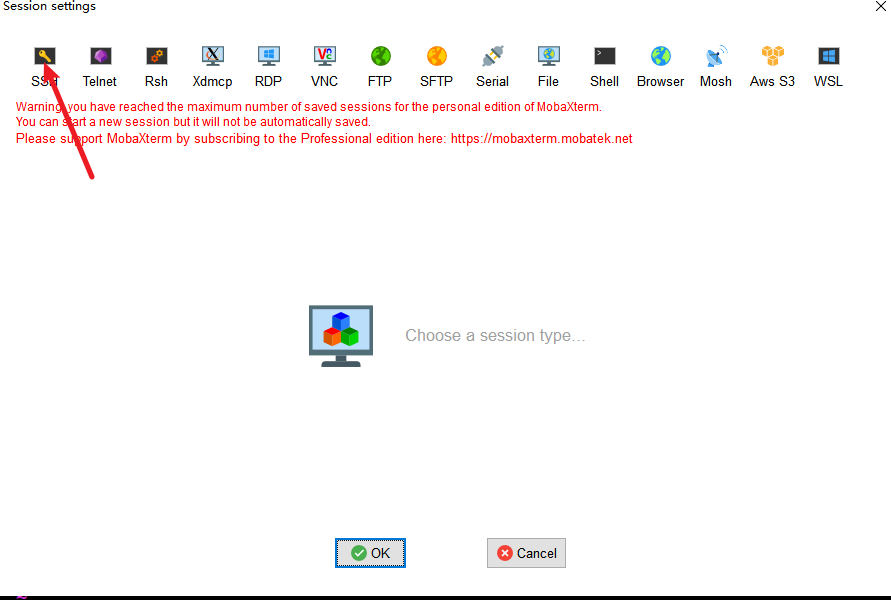

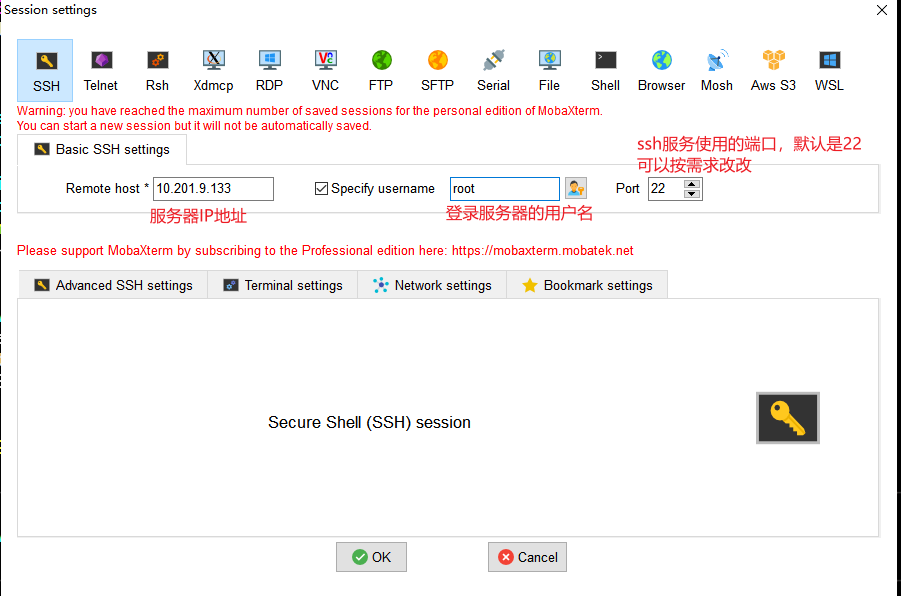

打开MobaXterm,点击左上角的Session按钮

ssh配置文件 ssh作为一个服务,自然少不了配置文件,平常也可以通过配置文件进行管理,一下列举一些常用的配置/etc/ssh/sshd_config

vi /etc/ssh/sshd_config ← 用vi打开SSH的配置文件

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 AddressFamliy any;支持那 IP 协议;比如 ipv4,ipv6,;默认 any;yes ;公钥的身份验证开启;

有些时候,只允许部分网段的客户端通过ssh登录到服务器,以最大限度减少不安全因素

/etc/hosts.deny 和 /etc/hosts.allow 是 Linux/Unix 系统中用于基于主机的访问控制(Host-based Access Control) 的两个配置文件,它们由 TCP Wrappers(tcpd)机制提供支持,用于限制或允许特定服务(如 SSH、FTP、Telnet 等)对远程主机的访问。

典型配置示例 1、只允许特定 IP 访问 SSH 1 2 3 4 5 [root@node1 ~]# vi /etc/hosts.allow

只有10.201.9.1 能 SSH 登录,其他全部拒绝。

使用除了10.201.9.1 以外的客户端登录ssh提示如下:

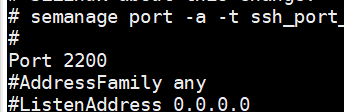

2、修改 ssh 端口号 为了安全考虑想要修改默认端口号的话就需要编辑 sshd 配置文件了,vim /etc/ssh/sshd_config

1 2 vim /etc/ssh/sshd_config

systemctl restart sshd

查看端口是否监听

1 2 3 [root@node2 local ]# ss -luntp | grep 2200users :(("sshd",pid=4294 ,fd=3 ))users :(("sshd",pid=4294 ,fd=4 ))

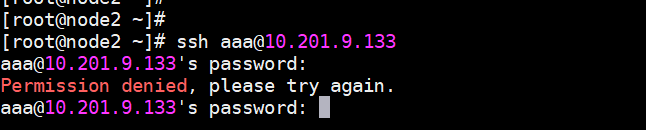

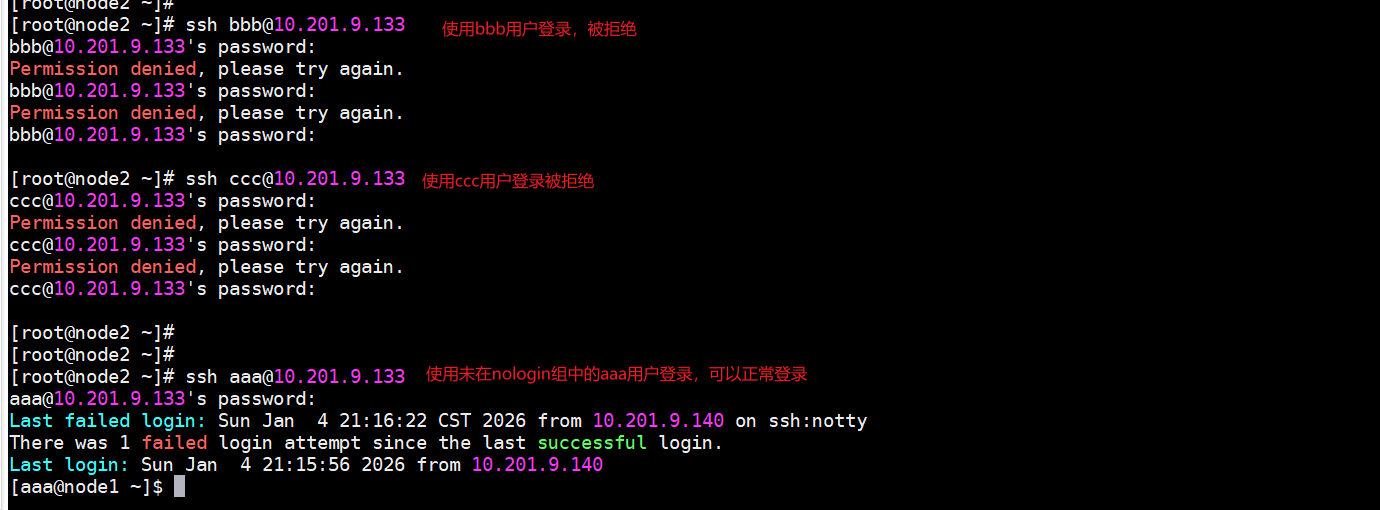

3、ssh服务访问控制 SSH服务的访问控制是保障服务器安全的重要手段。通过合理配置,可以有效防止未授权访问、暴力破解等安全威胁。本次介绍的是通过修改sshd_config中的配置来针对用户或者是用户组的服务访问控制。主要涉及到的配置有以下几点:

AllowUsers/AllowGroups:只允许指定用户 或组

DenyUsers/DenyGroups :明确拒绝某些用户或组

注意:AllowUsers 和 DenyUsers 同时存在时,Allow 优先级更高。

实例:

1 2 3 4 5 [root@node1 ~]# vi /etc/ssh/sshd_config

添加完以上配置之后,在使用aaa用户从其他主机进行远程登录(提示“Permission denied”)

1 2 3 4 5 6 7 8 9 10 11 12 13

验证:

ssh 密钥级身份认证 目前 SSH 连接还需要输入密码,下面将介绍使用密钥进行连接,免去了输入密码的烦恼。

主机名

角色

IP 地址

操作系统版本

用途说明

centos-manager管理节点

10.201.9.134

CentOS Linux 7

部署控制、监控、调度

centos-node1工作节点

10.201.9.133

CentOS Linux 7

运行应用容器或服务

以上两台服务器,当manager去通过ssh管理node1的时候,使用密钥连接,不需要输入密码。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 首先创建.ssh 的目录

密钥生成完成之后,进入到/root/.ssh 的目录中查看,会多出两个文件,这两个文件就是SSH 密钥对

通过 ssh-copy-id 工具,将公钥传给目标主机manager,然后就可以通过证书无口令登录。

1 2 3 4 5 6 7 8 9 10 [root @centos -manager .ssh ] ssh-copy-id root@10.201 .9.133 -copy-id : INFO: Source of key(s) to be installed: "/root/.ssh/id_rsa.pub" -copy-id : INFO: attempting to log in with the new key(s), to filter out any that are already installed-copy-id : INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys10.201 .9.133 's password: Number of key(s) added: 1 Now try logging into the machine, with: "ssh ' root@10.201 .9.133 '" and check to make sure that only the key(s) you wanted were added.

ssh-copy-id 此命令会自动将 id_rsa.pub 的内容追加到 centos-node1(目标服务器) 的 /root/.ssh/authorized_keys 中。

免密登录,再次使用ssh登录的时候,就可以实现免密登录

1 2 3 4 5 6 7 8 9 10 11 [root @centos -manager .ssh ] ssh root@10.201 .9.133 3 19 :33 :13 2026 from 10.201 .9.140 root @node1 ~] ifconfig ens334163 <UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 10.201 .9.133 netmask 255.255 .255.0 broadcast 10.201 .9.255 4 b15:c27c prefixlen 64 scopeid 0 x20<link>00 :0 c:29 :66 :93 :0 c txqueuelen 1000 (Ethernet)47801 bytes 21827862 (20.8 MiB)0 dropped 0 overruns 0 frame 0 55501 bytes 77025853 (73.4 MiB)0 dropped 0 overruns 0 carrier 0 collisions 0

加密的远程文件传输 scp scp(Secure Copy Protocol)是 Linux/Unix 系统中用于在本地与远程主机之间安全地复制文件和目录的命令。它基于 SSH 协议,因此传输过程是加密的,安全性高。

基本语法:scp [选项] 源路径 目标路径

常用选项:

选项

说明

-r递归复制整个目录

-P port指定 SSH 端口(注意是大写 P)

-p保留文件的修改时间、访问时间和权限模式

-C启用压缩(加快传输速度)

-v显示详细输出(调试用)

1 2 3 4 5 6 7 8 9 10 11 's password: test.sh 100% 210 286.5KB/s 00:00 # 从远程主机拉取文件到本地 # scp 用户名@IP地址:远程文件路径 本地路径 [root@node1 opt]# scp root@10.201.9.140:/opt/1.txt /opt/ root@10.201.9.140' s password:

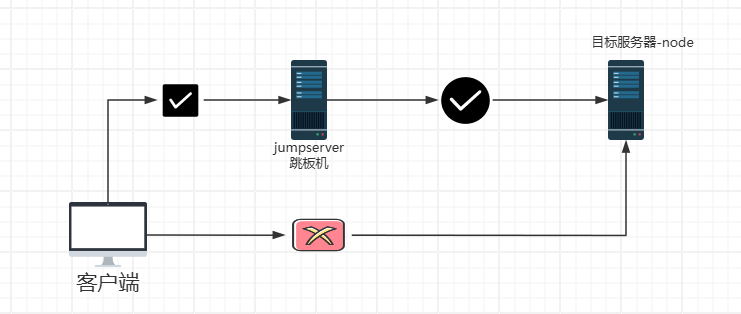

基于 ssh 的跳板机配置: 基于 SSH 的跳板机(也称为“堡垒机”或“跳转主机”,Jump Host / Bastion Host)是一种常见的安全架构,用于控制对内部网络中服务器的访问。用户必须先通过跳板机,再连接到目标主机,从而减少直接暴露内部主机的风险。

登录方式:

用户 → 跳板机) → 目标主机

所有 SSH 连接都通过跳板机中转

示例:

角色

IP 地址

说明

跳板机

10.201.9.133

用于中转 SSH 连接的堡垒机

目标服务器

10.201.9.140

实际需要访问的节点(Node)

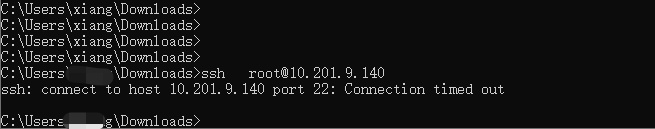

如图所示:客户端无法访问目标服务器node,而是需要通过jumpserver跳板机进行中转才能够访问。

1 2 3 4 5 [root@jumper .ssh]# useradd jumpserver

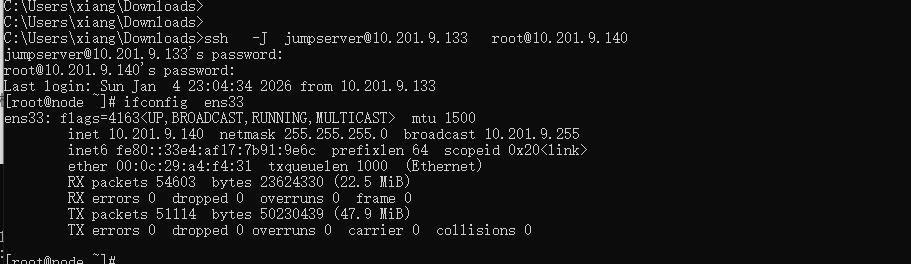

客户端中通过跳板机进行登录ssh -J 跳板机用户@跳板机IP地址 目标主机用户@目标主机IP地址,可以登录成功,这种方式,虽然可以跳转登录,但是还是暴露了ip地址,更推荐使用ssh端口转发的方式进行跳转登录